5 metoda dva faktora, njihove prednosti i mane

Tehnologije / / December 19, 2019

O korištenju dva faktora za sigurnu zaštitu svojih podataka na webu danas razmišljam sve više i više ljudi. Mnogi zaustavlja složenost i nerazumljivost tehnologije, to je ne čudi, jer postoji nekoliko mogućnosti za njegovu provedbu. Mi ćemo gledati na sve njih, pregled prednosti i nedostatke svakog od njih.

U srcu dvostruke autentifikacije je korištenje ne samo tradicionalne snopove „login-lozinka”, ali i dodatni sloj Zaštita - tzv Drugi faktor, čiji je posjed potrebno je potvrditi da se dobije pristup računu ili drugim podaci.

Najjednostavniji primjer dvostruke autentifikacije, koja je stalno s kojima se suočavaju svakog od nas - a podizanje gotovine na bankomatu. Da biste dobili novac, potrebna vam je kartica koje samo vi imate i PIN-kod koji samo vi znate. Nakon osiguravanja karticu, napadač neće biti u mogućnosti za podizanje gotovine bez poznavanja PIN-kod i jednostavno ne mogu dobiti novac znajući ga, ali ne da karticu.

Po istom principu od dva faktora omogućuje pristup računima u društvenim mrežama, na e-mail i druge usluge. Prvi faktor je kombinacija korisničkog imena i lozinke, kao i drugi mogu djelovati nakon 5 stvari.

SMS-kodovi

Potvrda putem SMS-kodom radi vrlo jednostavno. Vi, kao i obično, unesite svoje korisničko ime i lozinku, a svoj broj telefona će dobiti SMS s kodom koji se moraju unijeti za pristup vašem računu. To je sve. Sljedeći unos šalje se na drugi SMS-kodom, vrijedi samo za tekuću sjednicu.

prednosti

- Generirati nove kodove za svaki ulaz. Ako napadač oteti svoje korisničko ime i lozinku, oni ne mogu učiniti ništa bez koda.

- Vezanje na broju telefona. Unos ne može biti bez svog telefona.

mane

- Ako nema mrežne pokrivenosti, nećete se moći prijaviti.

- Postoji teoretska mogućnost zamjene brojeva operator usluga ili zaposlenika u salonima veze.

- Ako ste ovlašteni i dobiti kodove na isti uređaj (primjerice, smartphone), ona prestaje biti zaštita dva faktora.

aplikacije authenticators

Ova izvedba je u velikoj mjeri slična prethodnoj, s jedinom razlikom da se umjesto primanja SMS kodova, oni su generirani na uređaju pomoću posebnog zahtjeva (Google autentifikatoru, Authy). Tijekom postavljanja, primit ćete primarni ključ (najčešće - u obliku QR kod), na temelju kojih je korištenje kriptografskih algoritama vrijeme lozinke generirane s važenja od 30 do 60 sekundi. Čak i ako pretpostavimo da će napadači biti u stanju presresti 10, 100 ili čak 1000 lozinke za predvidjeti s njima, što će biti sljedeći lozinku, jednostavno nemoguće.

prednosti

- Za autentikator ne treba mobilni signal, to je dovoljno za povezivanje s internetom tijekom početnog postavljanja.

- Podrška za višestruke račune u jednom Autentifikatoru.

mane

- Ako napadači dobili pristup primarni ključ na svom uređaju ili sjeckanje poslužitelj, oni će biti u mogućnosti generirati buduće lozinke.

- Ako koristite authenticator na istom uređaju s kojim je ulaz, dvije-faktor je izgubljena.

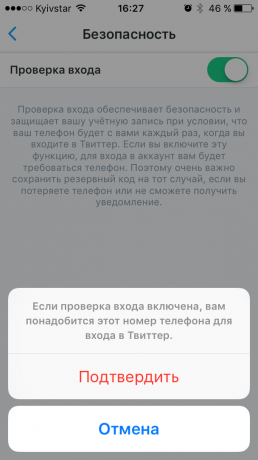

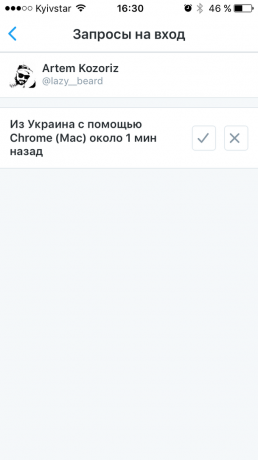

Provjera prijava pomoću mobilne aplikacije

Ovaj tip autorizacije može nazvati zgrabite-bag od svih prethodnih. U ovom slučaju, umjesto da se zahtjev kodova, odnosno jednokratnih lozinki, morate potvrditi svoj ulaz s mobilnih uređaja s primjenom usluge. Ona je pohranjena na privatnim ključem uređaja, koji se provjerava na svaki ulaz. Ona djeluje na Twitteru, Snapchat i razne online igre. Na primjer, kada unosa Twitter-račun u web verziji, unesite korisničko ime i lozinku, a zatim na smartphone primiti obavijest sa zahtjevom za unos nakon potvrde da otvara preglednik traka.

prednosti

- Vi ne morate upisivati ništa na ulazu.

- Neovisnost mobilne mreže.

- Podrška za višestruke račune u jednoj primjeni.

mane

- Ako napadač oteti privatni ključ, oni mogu predstavljati kao vi.

- Značenje dvostruke autentifikacije je izgubio kada se koristi isti uređaj za prijavu.

hardver tokeni

Fizičko (ili hardvera) tokeni su najpouzdaniji način dvostruke autentifikacije. Kao zasebna uređaja, hardvera tokeni, za razliku od svih metoda navedenih, za svaki scenarij neće izgubiti svoju dva faktora komponentu. Najčešće, oni su prikazani u obliku USB-stick s vlastitim procesorom, stvaraju kriptografske ključeve koji se unosi automatski kada se povežete s računalom. Izbor ključa ovisi o pojedinoj usluzi. Google, primjerice, preporučuje koristiti standardne tokene FIDO U2F, čija je cijena start at $ 6 isključujući isporuke.

prednosti

- Bez SMS-a i aplikacija.

- Nema potrebe u mobilnom uređaju.

- To je potpuno nezavisna uređaja.

mane

- Trebate kupiti zasebno.

- Nije podržano u svim uslugama.

- Kada koristite više računa će morati nositi hrpu žetona.

Back-up tipke

U stvari, to nije zaseban proces i rezervna u slučaju gubitka ili krađe smartphone, koji račune za jednokratnu zaporku ili kontrolni kôd. Kada postavite dva faktora u svakoj službi koju su dali nekoliko rezervne ključeve za upotrebu u nuždi. Uz njihovu pomoć, možete se prijaviti na svoj račun, prekinuti vezu konfigurirane uređaje i dodati nove. Ove tipke treba čuvati na sigurnom mjestu, a ne u obliku screenshot na vašem telefonu ili tekstualne datoteke na računalu.

Kao što možete vidjeti, korištenje dvostruke autentifikacije, postoje neke nijanse, ali čini se da je teško samo na prvi pogled. Što bi trebao biti idealan balans između zaštite i udobnosti, svaka odluči za sebe. No, u svakom slučaju, svi problemi su više nego opravdana kada je u pitanju sigurnost podataka plaćanja ili osobne podatke nije namijenjen znatiželjnih očiju.

Gdje se može i treba omogućiti dva faktora, kao što joj usluge podrške, može se pročitati ovdje.