Nesigurna komunikacija: 9 načina kako slušati na telefon

Život Tehnologije / / December 19, 2019

JET nas

SIM kartica JET osigurati sigurno i neograničenu komunikaciju širom svijeta.

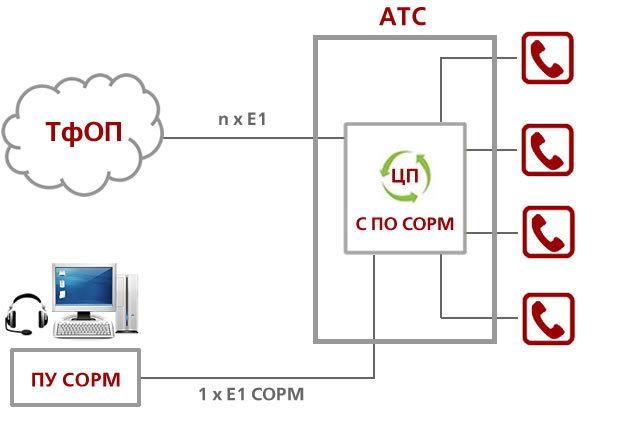

1. SORM - službeni prisluškivanje

Najočitiji način - na službene prisluškivanja od strane vlade.

U mnogim zemljama, telefon tvrtke su dužni osigurati pristup linijama presretanja telefonskih kanala na nadležna tijela. Na primjer, u Rusiji, u praksi, to je učinjeno tehnički kroz SORM - hardverskom sustavu osigurati funkcije operacija pretraživanja.

Svaki operator mora biti instaliran na vašem PBX integriran modul SORM.

Ako operater nije postavljena na PBX opreme za prisluškivati telefone svih korisnika njegove dozvole u Rusiji će biti otkazana. Slični programi rade u ukupnom prisluškivanja Kazahstan, Ukrajina, SAD, Velika Britanija (Presretanje Modernizacija programa, tempora) I drugim zemljama.

Korupcije javnih službenika i namještenika sigurnosnih službi je dobro poznata. Ako imaju pristup sustavu u „boga modu”, da je za naknadu možete također dobiti. Kao što je u svim državnim sustavima, u ruskom SORM - veliki nered i tipičnom ruskom nepažnje. Većina tehničara zapravo ima vrlo

niske kvalifikacijeTo omogućuje povezivanje ilegalno na sustav bez znanja sebi posebne usluge.Telekom operateri nemaju kontrolu nad time kada će i tko pretplatnika slušati na SORM linije. Operator ne provjerava da li postoji određeni korisnik prisluškivanja sud sankcionirati.

„Ima određene kaznene postupke na istrazi organizirane kriminalne skupine, u kojoj se navode 10 soba. Morate slušati nekoga tko nema veze s ovom istragom. Vi samo završio ovaj broj i reći da imate pravovremene informacije o tome što je broj jedan od vođa kriminalne grupe”, - kažu ljudi znaju sa stranice „Agentura.ru”.

Dakle, kroz SORM možete slušati svakoga na „legalno”. Ovdje je zaštićena veza.

2. Prisluškivanja od strane operatora

Stanična operateri uglavnom bez ikakvih problema Pregled popisa poziva i kretanja povijesti mobilni telefon koji je registriran na različite bazne stanice u naturalnom Lokacija. Da biste dobili snimku poziva, kao što su tajne službe, operator treba spojiti na SORM sustav.

na Rusija je novi zakoni Operatori su obvezni voditi evidenciju o svim članovima razgovore od šest mjeseci do tri godine (točan termin sada se slažu). Zakon stupa na snagu 2018. godine.

3. Priključak na signalni mreže SS7

Znajući broj žrtava se može slušati na telefon, povezan s mrežom putem mrežnog operatera Slabe SS7 signalnog protokola (Signalizacija Sustav № 7).

Sigurnosni stručnjaci opisuju ovu tehniku na takav način.

Napadač je neprimjetno SS7 signalizacija mreže u kojoj kanala šalje nadzemne poruku Pošalji usmjeravanje Info Za SM (SRI4SM), što ukazuje na broj telefona parametar napala pretplatnika A. Kao odgovor na pretplatnika kućne mreže napadača šalje neke tehničke informacije: IMSI (International Subscriber Identity) i MSC prekidač adresu, koja je trenutno služi pretplatnik.

Dalje, napadač s porukom Umetnuti pretplatnički podaci (ISD) uvodi bazu VLR ažurirani profil pretplatnik mijenja u njemu adresu sustav naplate za rješavanje vlastitih, psevdobillingovoy sustava. Zatim, kada je napadnuta strana čini odlazni poziv, ispada prekidač umjesto stvarnog sustava naplate na napadaju sustav, koji omogućuje prekidač direktiva za preusmjeravanje poziva na treću osobu, ponovno pod kontrolom napadač. Na ovom treće strane konferencijskog poziva ide iz tri pretplatnika, od kojih su dvije u realnom (pozivatelja A i a naziva B), a treći napadač neovlašteno ugrađen i može slušati i snimati razgovor.

Vožnja je to rad. Stručnjaci kažu da je razvoj SS7 signalizacija mreže nije bio izgrađen kako bi zaštitili protiv takvih napada mehanizama. Implikacija je da je ovaj sustav i tako pokrivena i zaštićena od vanjskih veza, ali u praksi, napadač može pronaći način da se pridruži signalnu mrežu.

Do SS7 mreže, možete spojiti na bilo gdje u svijetu, na primjer, u siromašnoj afričkoj zemlji - a vi ćete dobiti pristup prebacuje sve operatore u Rusiji, SAD-u, Europi i drugim zemljama. Ova metoda omogućuje vam da slušate bilo koji telefon na svijetu, čak i na drugoj strani svijeta. Presresti dolazne SMS bilo koji telefon i obavlja osnovno, kao i saldo transfera putem USSD-zahtjev (za više detalja vidi govor Puzankova Sergej i Dmitrij Kurbatov na hakerske konferencije PHDays IV).

4. Povezivanje s kabelom

Dokumenti Edward Snowden postalo je poznato da su obavještajne agencije nisu samo „službeno” slušati telefonsku komunikaciju putem prekidača ali povezan izravno vlakanaSnimanje sav promet u cijelosti. To vam omogućuje da slušati stranih operatera, koji ne daju slušanje službeno instalirati opremu na njihovim burzama.

To je vjerojatno prilično rijetka praksa za međunarodnu špijunažu. Budući da PBX u Rusiji i tako svugdje vrijedi oprema slušanje, nema potrebe za spajanje na vlakno. Možda takav način treba primijeniti samo presresti i snimiti promet u lokalne mreže za lokalne razmjene. Na primjer, za snimanje interfon u društvu, ako su provedena u okviru lokalne PBX ili VoIP.

5. Instaliranje Spyware Trojan

Na razini kućanstva, najlakši način za slušanje korisnikova razgovora na mobilni telefon na Skype i druge programe - samo instalirati Trojan na svom pametnom telefonu. Ova metoda je dostupna svima, ne zahtijeva ovlasti državnih obavještajnih agencija ili odluke suda.

Overseas agencije za provedbu zakona često kupuju posebne trojanaca koji koriste nitko poznati 0 dana-ranjivosti u sustavima Android i iOS instalirati programe. Ove Trojanci su naručeni agencije za provedbu zakona razvoj tvrtke kao što Gamma Group (Trojan FinFisher).

Ruski agencije za provedbu zakona staviti Trojanci ne čini puno smisla, osim ako ne želite da se prilika aktivirati smartphone mikrofon i snimanje, čak i ako korisnik je razgovarao na mobitel telefon. U drugim slučajevima, uz prisluškivanje nosi SORM. Dakle, ruski posebne usluge ne aktivno provoditi trojanaca. Ali, to je omiljeno haker alat za neformalno uporabu.

Žene špijuniraju svoje muževe, poslovni proučavanje aktivnosti konkurencije. U Rusiji, Trojanski softver obično koristi za prisluškivati ime privatnih klijenata.

Trojan je instaliran na smartphone na različite načine: kroz lažni ažuriranje softvera putem e-mail s lažnim primjeni, kroz ranjivost u Androidu ili u popularnim softverom tipa iTunes.

Nove ranjivosti u programima doslovno svaki dan, a onda se polako zatvaraju. Na primjer, Trojan instaliran kroz FinFisher ranjivost u iTunesDa Apple nije zatvoren od 2008. do 2011. godine-og. Kroz ovaj otvor može biti instaliran na računalu žrtve bilo koji softver s nazivom Apple.

Možda, na pametnom telefonu već postavili Trojan. Ne čini se da je smartphone baterija nedavno otpušten malo brže nego što je normalno?

6. ažuriranje aplikacije

Umjesto da instalirate poseban spyware Trojan napadaču može učiniti više pametan: odaberite aplikaciju koja vas dobrovoljno instalirati na vaš smartphone, a onda mu dati pune ovlasti na pristup telefonske pozive, snimanje poziva i prijenosa podataka na udaljenom poslužitelj.

Na primjer, to može biti popularna igra koja se distribuira putem „lijevo” mobilnih aplikacija direktorije. Na prvi pogled, uobičajene igre, ali s funkcijom presretanje i snimanje razgovora. Vrlo povoljno. Korisnik s rukama omogućuje da program ide online, gdje se šalje datoteke za snimanje razgovora.

Alternativno, zlonamjerni funkcionalnosti aplikacije se mogu dodati kao nadogradnju.

7. Krivotvoreni bazne stanice

Krivotvoreni bazna stanica ima jači signal od stvarnog BS. Zbog toga, to presreće pretplatničku promet i omogućuje vam da manipuliraju podacima u telefonu. Poznato je da su lažni bazne stanice su naširoko koristi za provođenje zakona u inozemstvu.

U SAD-u, popularni modeli lažno BS zove Stingray.

I ne samo agencije za provedbu zakona koristite takve uređaje. Na primjer, poslovni ljudi u Kini često koriste lažne BS za masovno slanje neželjene pošte na mobilnim telefonima koji se nalaze u radijusu od nekoliko stotina metara oko. Općenito, Kina je proizvodnja „lažni sto” staviti na potok, tako da je najbliža prodavaonica nije problem pronaći sličan uređaj, sklopljen samo na koljeno.

8. sjeckanje femtocells

minijaturni male snage pokretne stanice koje presresti promet putem mobilnih telefona koji se nalaze unutar dometa - Nedavno femtocells se koriste u nekim tvrtkama. Takav Femtocell vam omogućuje snimanje telefonskih poziva sve zaposlenike tvrtke, prije preusmjeravanja poziva na baznu stanicu mobilne operatere.

Prema tome, za prisluškivanje telefona koji želite instalirati Femtocell ili hack izvorni Femtocell operatora.

9. Mobilna kompleks za daljinsko prisluškivanja

U tom slučaju, radio antena postavljena pored pretplatnika (radi udaljenosti do 500 metara). Directional antena, povezan s računalom, presreće telefonski signali, a nakon upotrebe jednostavno oduzeta.

Za razliku od lažnih femtocells ili Trojan je zlonamjerni korisnik ne mora brinuti o tome da se na mjesto i postavite Femtocell, a zatim ga ukloniti (ili uklanjanje Trojan, ni traga sjeckanje).

Mogućnosti modernih računala je dovoljno za snimanje GSM signala na velikim brojem frekvencija, a zatim ispucati šifriranje pomoću duginih tablice (ovdje opis tehnologije Poznato je iz jednog vješt u Karsten Zero).

Ako se dobrovoljno nose univerzalnu bug automatski prikupiti opsežnu dokumentaciju o sebi. Pitanje je samo, tko će vam ovaj dosje. No, ako je potrebno, može ga se lako.